O escopo do SGSI é provavelmente um dos tópicos mais quentes desde que a revisão 2013 da ISO 27001 foi publicada, porque ela introduz alguns conceitos novos tais como interfaces e dependências. Mas, ao se pensar sobre o escopo de uma forma estruturada, ele na verdade não é tão difícil de se definir corretamente.

Qual é o propósito do escopo do SGSI?

O principal propósito em estabelecer o escopo do SGSI (Sistema de Gestão de Segurança da Informação) é definir qual informação você intenciona proteger. Assim, não importa se esta informação está armazenada dentro dos escritórios de sua organização, ou em algum lugar na nuvem; não importa se esta informação é acessada de sua rede local, ou através de acesso remoto. O ponto é que você será responsável por proteger esta informação não importa onde, como e por quem esta informação seja acessada.

Então, por exemplo, se você tem laptops que seus empregados carregam para fora de seu escritório, isto não significa que estes laptops estão fora do seu escopo – eles deveriam ser incluídos em seu escopo se através destes laptops os empregados podem acessar sua rede local e todas as informações e serviços sensíveis localizados lá.

Claro que o escopo também é importante se você busca a certificação – o auditor de certificação verificará se todos os elementos do SGSI funcionam bem dentro do seu escopo; ele não verificará os departamentos ou sistemas que não estão incluídos em seu escopo.

Os requisitos da ISO 27001 com relação ao escopo

Basicamente, a ISO 27001 diz que você tem de o seguinte ao definir o escopo:

- Levar em conta assuntos internos e externos definidos na cláusula 4.1 – este artigo explica os detalhes: Explanação sobre a cláusula 4.1 (Entendendo a organização) da ISO 27001:2013 .

- Levar em conta todos os requisitos definidos na cláusula 4.2 – este artigo explica como: Como identificar partes interessadas de acordo com a ISO 27001 e ISO 22301.

- Considerar interfaces e dependências entre o que está acontecendo dentro do SGSI e o mundo externo.

Outra coisa que você deveria incluir em seu documento de escopo do SGSI é uma breve descrição de sua localização (você poderia usar plantas de andar para descrever o perímetro) e unidades organizacionais (e.g., organogramas) – isto não é estritamente requerido pela norma, mas auditores de certificação gostam de ver estas informações incluídas.

A ISO 27001 requer que você escreva um documento para o escopo do SGSI – você pode integrar este documento com algum outro (e.g., Política de segurança da informação), mantê-lo como um documento separado, ou ter um documento com referências para outros (e.g., partes interessadas e seus requisitos, contexto da organização, etc.).

Agora, a questão chave é como lidar com estas interfaces e dependências.

Interfaces e dependências

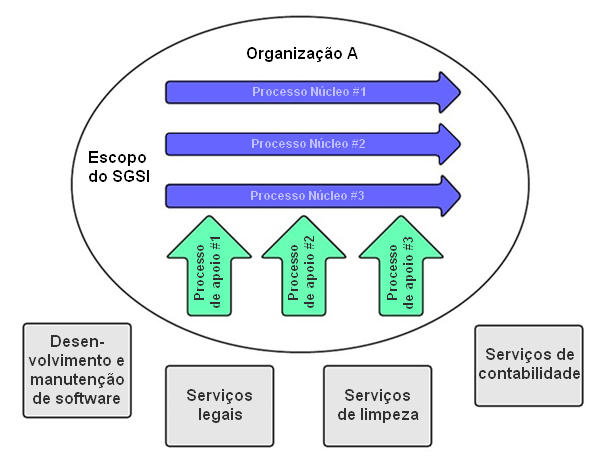

Vamos começar com dependências – provavelmente é mais fácil descrevê-las graficamente. Você pode desenhar seus processos que estão incluídos no escopo de seus SGSI, e então fora deste círculo desenhe os processos que são fornecidos a partir de fora do seu escopo. Por processos, não quero dizer apenas processos de TI ou de segurança – quero dizer os principais processos do negócio dentro do seu escopo; se você já implementou a ISO 9001, você provavelmente tem uma carta de processo similar. Aqui está um exemplo:

Uma vez que você conheça as dependências, você tem que identificar as interfaces. Elas são importantes para que uma organização entenda os limites do seu SGSI, e para que ela entenda quais entradas e saídas irão passar por estas interfaces de modo a melhor protegê-las.

Aqui estão algumas abordagens para identificar interfaces:

- Você pode tentar identificar todos os pontos finais que você controla – e.g., em sua rede local este poderia ser o roteador (porque após ele você geralmente não tem controle do link – a companhia de telecomunicações tem), para os seus escritórios a interface poderia ser as portas de entrada, etc.

- Talvez a melhor abordagem seria definir características de alto nível das interfaces através destes três fatores: (1) pessoas, (2) processos, e (3) tecnologias. Assim, no exemplo apresentado no diagrama anterior, pessoas na organização A seriam todos os usuários do software, enquanto que a empresa de TI fornecendo desenvolvimento e manutenção do software seria o principal desenvolvedor de software; processos seriam suporte (resolver problemas com bugs de software) e o desenvolvimento de novas funcionalidades de software; tecnologia seria o aplicativo de Help desk, email, VPN, FTP, etc.

Os maiores mitos sobre o escopo do SGSI

Ao definir o escopo, você deveria ter cuidado com estes assuntos:

Escopos menores não significam um trabalho mais fácil. Ao deixar algumas partes da sua organização fora do escopo, isto significa que você tem que tratá-las como um “mundo exterior”: você tem que limitar o acesso delas às informações dentro do escopo, o que poderia criar mais problemas do que inicialmente antecipado. Limitar o escopo é geralmente factível para organizações maiores, mas não para as menores – veja também este artigo: Problemas com a definição do escopo da norma ISO 27001.

Exclusão de controles não tem nada a ver com o escopo do SGSI. Você não pode dizer algo do tipo “nós excluiremos os controles x, y, e z do escopo porque nós não os queremos”; você pode excluir controles apenas se não existirem riscos ou requisitos que demandem a implementação destes controles. Em outras palavras, se existem riscos e/ou requisitos, você não pode excluir os controles relacionados. Veja também este artigo: A lógica básica da ISO 27001: Como a segurança da informação funciona?

Benefícios em se definir o escopo do SGSI

A definição do escopo pode soar complicada, mas uma vez que você tenha passado por este processo, você começará a apreciá-lo – não apenas você terá um melhor entendimento do ambiente no qual sua organização opera e perceberá quais requisitos de segurança você precisa atender, você também será capaz de focar muito melhor em suas informações mais sensíveis. É exatamente por isso que você precisa definir (e documentar) o escopo do seu SGSI antes de iniciar a elaboração de outros documentos de segurança.

Clique aqui para ver uma amostra do Documento sobre o escopo do SGSI.

Nós agradecemos a Rhand Leal pela tradução para o Português.

Dejan Kosutic

Dejan Kosutic